Ракурсhttps://racurs.ua/

Госцентр киберзащиты назвал сайты, через которые осуществлялись атаки преемника вируса Petya

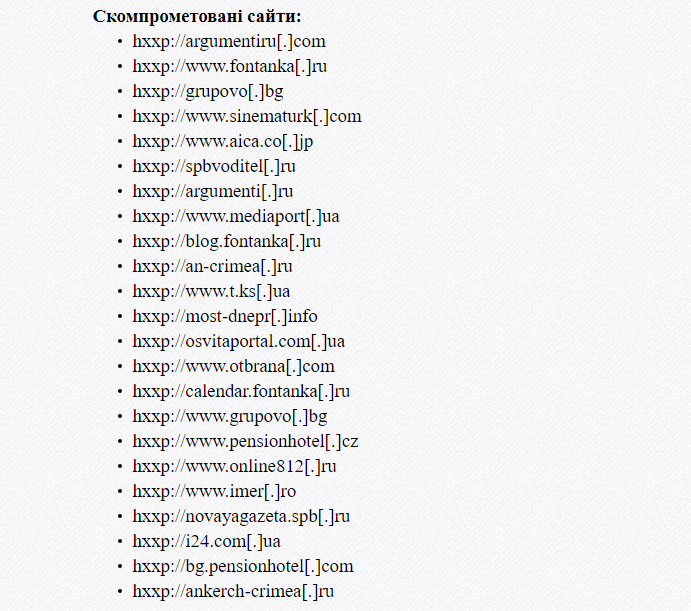

https://racurs.ua/n96086-v-goscentre-kiberzaschity-rasskazali-podrobnosti-ataki-preemnika-virusa-petya.htmlРакурсВ Госцентре киберзащиты и противодействия киберугрозам CERT-UA рассказали подробности вчерашней хакерской атаки в Украине. Как сообщает пресс-служба ведомства, первоначальное заражение произошло через скомпрометированные веб-сайты и фейковые обновления Flash Player.

Наряду с рассылкой 24 октября шифровальщика файлов Locky, распространявшегося через фишинговые сообщения с использованием техники DDE, наблюдалась более массовая рассылка шифровальщика файлов Bad Rabbit через скомпрометированные веб-сайты благодаря атаке drive-by download.

«Распространение в локальной сети происходило через сканирование внутренней сети на открытость SMB-файлов доступа, а также попыткой использовать протокол HTTP WebDAV, основанный на HTTP и позволяющий использовать Web как ресурс для чтения и записи», — говорится в сообщении Госслужбы киберзащиты и противодействия киберугрозам.

Для шифрования файлов использовалось легитимное программное обеспечение DiskCryptor.

Таким образом, эта атака позволяла злоумышленникам распространять вредоносное программное обеспечение через интернет-сайты, даже не взламывая их.

Напомним, вчера была совершена хакерская атака на на Киевский метрополитен, международный аэропорт «Одесса» и Министерство инфраструктуры.

Также сообщалось о нескольких случаях кибератак в России. В частности, прекратили работу сайты российского информационного агентства «Интерфакс» и издания «Фонтанка».

Ранее Служба безопасности Украины предупреждала о возможной подготовке новой волны масштабной кибератаки на государственные структуры и частные компании. В спецслужбе уверены, что хакеры хотят нарушить штатное функционирование информационных систем. Это, в свою очередь, может дестабилизировать ситуацию в государстве.