Ракурсhttps://racurs.ua/

Держцентр кіберзахисту назвав сайти, через які здійснювалися атаки наступника вірусу Petya

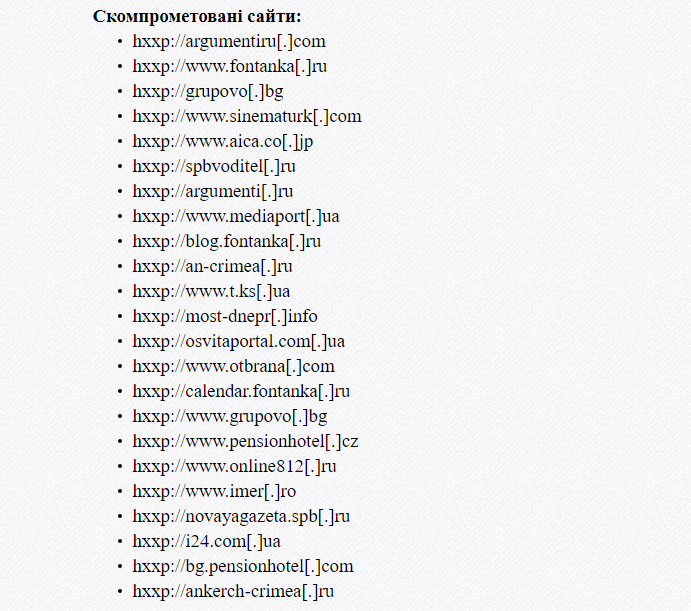

https://racurs.ua/ua/n96086-u-derjcentri-kiberzahystu-rozpovily-detali-ataky-nastupnyka-virusu-petya.htmlРакурсУ Держцентрі кіберзахисту і протидії кіберзагрозам CERT-UA розповіли подробиці вчорашньої хакерської атаки в Україні. Як інформує прес-служба відомства, початкове зараження відбулося через скомпрометовані веб-сайти і фейкові оновлення Flash Player.

Поряд з розсилкою 24 жовтня шифрувальника файлів Locky, що поширювався через фішингові повідомлення і використовував техніку DDE, спостерігалася більш масова розсилка шифрувальника файлів Bad Rabbit через скомпрометовані веб-сайти завдяки атаці drive-by download.

«Розповсюдження у локальній мережі відбувалося через сканування внутрішньої мережі на відкритість SMB-файлів доступу, а також намаганням використати протокол HTTP WebDAV, який базується на HTTP і дозволяє використовувати Web як ресурс для читання і запису», — йдеться у повідомленні Держцентру кіберзахисту і протидії кіберзагрозам.

Для шифрування файлів використовувалося легітимне програмне забезпечення DiskCryptor.

Таким чином, ця атака дозволяла зловмисникам поширювати шкідливе програмне забезпечення через інтернет-сайти, навіть не зламуючи їх.

Нагадаємо, 24 жовтня було зафіксовано хакерську атаку на на Київський метрополітен, міжнародний аеропорт «Одеса» та Міністерство інфраструктури.

Також повідомлялося про кілька випадків кібератак у Росії. Зокрема, припинили роботу сайти російського інформаційного агентства «Інтерфакс» та видання «Фонтанка».

Раніше Служба безпеки України попереджала про можливу підготовку нової хвилі масштабної кібератаки на державні структури та приватні компанії. У спецслужбі переконані, що хакери хочуть порушити штатне функціонування інформаційних систем. Це, в свою чергу, може дестабілізувати ситуацію в державі.