Сетевое оружие массового поражения: технологии и человеческий фактор

https://racurs.ua/1417-sovremennoe-setevoe-orujie-massovogo-porajeniya-tehnologii-i-chelovecheskiy-faktor.htmlРакурсСегодня в жизни любого цивилизованного общества есть два типа сетевых структур — сети офлайн и сети онлайн. Первые (офлайн) имеют место в реальном мире и строятся на основе вербальных, невербальных, визуальных и тактильных коммуникаций, для них базовой технологией является нетворкинг (networking). Вторые (онлайн) разворачивают свою деятельность в виртуальном пространстве — сети Интернет, в формате технологии web 2.0 и web 3.0, это так называемый социальный медиамаркетинг (SMM).

Говоря об интернете и его возможностях, прежде всего хочу предостеречь от излишней мифологизации или демонизации этого явления. Современные социальные онлайн-сети — это не сказочная страна Оз, как пытаются нарисовать некоторые пользователи, и не территория ужасов, как считают другие. Это плоскость, куда мы переносим часть нашей жизни. Кто-то туда заходит глубоко, кто-то поверхностно — все зависит от того, насколько человек реализовал себя в реальном мире. Прямо пропорциональная зависимость — чем меньше ты себя реализовал в реальной жизни, тем больше ты уходишь в виртуальный мир.

Технологии

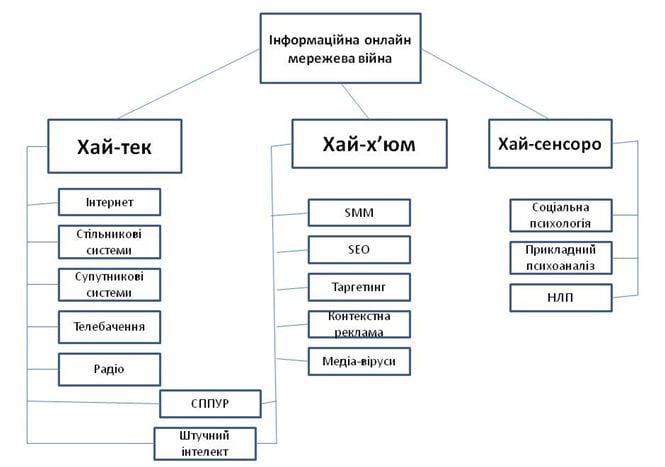

Сегодня для обеспечения эффективных коммуникаций, а в нашем случае — военных действий в соцсетях необходимо разбираться в современных инновационных технологиях. Условно их можно разбить на три группы. Первая — это технологии хай-тек. Речь идет о высоких цифровых технологиях обеспечения передачи данных, а именно о спутниковой связи, интернете, цифровых телевидении и радио, сотовой связи. Вторая — технологии хай-хьюм. Это высокие гуманитарные технологии управления информационными процессами, к ним можно отнести SMM, SEO, таргетированную рекламу, контекстную рекламу, медиавирусы. Третья — хай-сенсор. Это психотехнологии массового или индивидуального воздействия, такие как социальная психология, прикладной психоанализ, нейролингвистическое программирование.

Учитывая, что социальные онлайн-сети являются продолжением тех процессов, которые имеют место в реальной жизни, там используются методы и инструменты, к которым мы уже привыкли и очень хорошо знаем. Вот, скажем, есть такая технология OSINT — сбор информации из открытых источников. В сетевом пространстве она очень активно используется и дает возможность собирать данные о действиях и расположении противника. В частности, анализируя фото, тексты, видео, размещаемые в персональных аккаунтах участников военных действий в Донбассе; работают такие известные украинские волонтерские структуры, как InformNapalm или «Информационное сопротивление».

Также в социальных сетях используется еще одна очень специфическая технология сбора важной информации путем создания сети информаторов через объединение в локальную сеть аккаунтов наблюдателей, прямо или косвенно предоставляющих необходимые данные.

Кроты, боты и тролли

Начнем с ботов. Боты в социальных онлайн-сетях — это специфические компьютерные программы, главной задачей которых является проникновение в определенную среду (группы, паблики, сетевые страницы, персональные контакты) путем маскировки под типичного представителя этой среды. Цель — выполнение специфических задач. Такими задачами могут быть размещение комментариев в дискуссиях под постами и на форумах, распространение определенных информационных материалов (тексты, картинки, фото, видео). Они относятся к технологиям web 2.0 и являются типичным примером искусственного интеллекта. К сожалению или к счастью, они пока не столь совершенны. Даже не очень опытный специалист сможет их идентифицировать по шаблонности действий, фраз, реакций и других операций, которые они выполняют.

Следующий вредоносный элемент в соцсетях — тролли. Они представлены типичными аккаунтами (страницами) реальных или в подавляющем большинстве замаскированных информационных бойцов. То есть это виртуальная личность, которая действует в соцсетях — пишет посты, размещает фото, картинки, ролики, участвует в дискуссиях под постами. Их еще иногда называют кремлеботами или порохоботами. Следует отметить, что один профессиональный тролль может вести в среднем 30–40 аккаунтов. Имея на одном таком аккаунте где-то от 300 до 500 френдов, можно получить доступ к 9–20 тыс. других пользователей. И это только один человек, точнее — один тролль.

По предварительным подсчетам, сегодня против нас с российской стороны работает в среднем около 5 тыс. профессиональных троллей. Гипотетически суммарно это может обеспечить прямое поражение до 36-100 млн пользователей. Таким образом можно накрыть не только Украину, но и Европу, да еще и Америке останется! И это если только применять размещение вредного сообщения в аккаунте. А если распространять сообщение в группах, пабликах, на сетевых страницах и форумах, отправлять персонально, то это уже массовое поражение. Именно поэтому информационное оружие, в том числе в социальных онлайн-сетях, можно приравнять к оружию массового поражения.

Типичным примером деятельности ботов является эксперимент, который Microsoft провела несколько лет назад. Программисты компании создали в Twitter аккаунт подростка под ником TOY на основе программного обеспечения, позволяющего изучать окружающую среду и учиться. Через сутки аккаунт «подростка», собрав все, что нашел в сети, превратился в гомофоба, расиста, сексуально озабоченного неврастеника.

Сегодня чаще всего ботов в соцсетях используют для прокачки (наполнения информацией и пополнения списка френдов) аккаунтов троллей. Создав пару сотен аккаунтов, с помощью программы можно осуществлять мощные вбросы информации в виде слухов, фейков, дезинформации и других вредных видов контента. Также боты используют работу по распространению комментариев в популярных постах и на форумах в виде типовых фраз, ссылок на статьи, мемов, роликов.

Большой недостаток ботов — шаблонность действий и фраз. Пока что ни одна программа не смогла пройти тест Алана Тьюринга — действовать абсолютно так, как обычный человек, чтобы нельзя было отличить.

Типичным, можно сказать хрестоматийным примером действия троллей, работающих в ручном формате, без программного обеспечения, является медиаимперия такого персонажа, как Степан Мазур. Под этим ником скрывался российский информационный диверсант Сергей Жук. Этот специалист создал мощную сетевую структуру из самых популярных в Украине социальных сетей, форумов, блогов, привязался к ведущим порталам и активно продвигал идею третьего майдана в 2015 году.

Степана Мазура разоблачили довольно легко. Он особо не прятался, и по его IP-адресу удалось установить, что действовал он непосредственно в Москве.

-->.jpg) -->

-->

Хотел бы обратить внимание на маркеры, по которым можно вычислить типичного, даже хорошо замаскированного тролля.

Прежде всего такие персонажи чрезвычайно «крикливые», если можно так сказать. Они очень много и активно постят в своих аккаунтах патриотические лозунги, соответствующего содержания картинки и ролики. Часто пишут о «зраде», о том, что все пропало, призывают к крестовому походу против врага. То есть активно выражают свою лояльность по отношению к официальной позиции большинства определенной сетевой зоны. Главная их задача — вызвать эмоции, преимущественно отрицательные, вывести оппонента из равновесия, запугать, разозлить, накрутить против кого-то или чего-то. Такие персонажи не гнушаются ненормативной лексики.

Также у таких личностей обычно ненастоящие ники и аватарки — то есть имена и персональные изображения. Это может быть «Иван Казак», или «Бендеровец», или еще что-то такого же типа с соответствующими изображениями. У них почти не бывает личных фотоальбомов. Регистрируются только в тематических группах, связанных с целевым распространением контента. Довольно часто они закрывают свои профили от посторонних, иногда вообще трудно понять, женщина это или мужчина.

Кроме того, главный признак таких троллей — узкая тематическая направленность их постов. Они интересуются только политикой.

Опытный специалист разоблачает таких диверсантов с первого взгляда. Если тщательно присмотреться, то и обычный человек очень быстро может научиться их идентифицировать.

Гибридная агрессия

Условно говоря, российская гибридная агрессия, в том числе информационная война против Украины, осуществлялась в три этапа. Первый — 1991–2013 годы (раздел Черноморского флота, газовые войны, конфликт вокруг Тузлы и т. д.). Второй — с ноября 2013 года по апрель 2014-го (организация референдума по отделению Крыма от Украины и присоединению его к России). Третий — с лета 2014 года и по настоящее время — война в Донбассе.

Гибридная агрессия, которую мы ощутили на себе, — это осуществление комплексного давления с помощью экономических, культурных, политических, информационных и, конечно, военных средств одной стороны конфликта на другую.

Понятное дело, что информационное оружие, которое используется в соцсетях, не убивает в прямом смысле этого слова, физически. Впрочем, последствия его применения гораздо опаснее физического ранения, поскольку информационное оружие поражает сознание, боевой дух, моральные установки. А без этих составляющих нет хорошего военнослужащего.

Представьте себе такую ситуацию. Вы находитесь на боевом дежурстве, на опорном пункте, или в составе диверсионно-разведывательной группы выдвигаетесь на задание, или выполняете еще какую-то военную работу. А перед этим вы начитались в соцсетях, как все плохо в экономике, что наши западные союзники нас предали, о тотальной коррупции и т. д. Вдобавок еще и пообщались в комментариях или частной беседе с какими-нибудь «всепропальщиками» или откровенными троллями, которые вас накрутили, испортили настроение, вызвали сомнения по поводу того, стоит ли вообще делать то, что вы делаете. Скажите, пожалуйста, повлияет ли это на то, как вы будете делать свое дело? Еще как!

Примеров можно привести множество. В частности, во время битвы под Дебальцево в результате тщательной работы соответствующих российских структур были зафиксированы случаи, когда наши военнослужащие оставляли боевые позиции, отказывались выполнять приказы командиров. Вспомним 2014 год, когда три сотни нацгвардейцев из военной части в Новых Петровцах без разрешения покинули расположение воинской части и пришли в Киев под Администрацию президента и Минобороны. Впоследствии было установлено, кто и как работал с нашими военнослужащими.

Личная информационная безопасность

Руководящим органам Вооруженных сил и Министерству обороны можно посоветовать включить в курс подготовки военнослужащих по меньшей мере одно лекционное занятие на эту тему. Научить их понимать и распознавать информационные атаки и уметь противостоять им хотя бы на базовом уровне.

А военнослужащим советую придерживаться нескольких простых правил:

1. Очень осторожно относиться к новым френдам, предлагающим вам дружбу в соцсетях, особенно к тем, кого вы не знаете лично. Следует проверять, не тролль ли это.

2. Критически относиться к любой, особенно сенсационной информации в социальных сетях.

3. Любую важную или сенсационную информацию проверять минимум в трех дополнительных источниках. Желательно, чтобы эти источники были надежные, проверенные, а не из социальных сетей.

4. Не спешить распространять даже очень интересную информацию. Особенно если это касается боевых действий. Это может быть фейком, или ситуация быстро изменится.

5. Не делать геопривязок в своих постах, селфи с военной техникой (особенно маркированной), оружием. Нельзя фотографироваться и снимать других военнослужащих на фоне местности, где четко определяются географические привязки или оборонительные сооружения.

6. Находясь на расстоянии до 10 км от линии фронта лучше вообще не пользоваться смартфонами и телефонами. Современные средства РЭБ (радиоэлектронная борьба) вычисляют расположение военнослужащих по излучению их гаджетов. Помимо прочего это еще и хорошее средство наведения артиллерии.

7. Не передавать, даже через личную переписку в соцсетях или мессенджеры Facebook, Telegram и другие, фото, информацию о военных делах даже своим родным и знакомым. Аккаунты могут быть взломаны, а информация использована противником.

Информационные войны в социальных онлайн-сетях были, есть и будут высокотехнологичными. Поэтому сегодня основное внимание, в частности, нашему военному ведомству, следует уделить развитию стратегических коммуникаций и подготовке соответствующих кадров.

Информационная война будущего будет все более автоматизированной. Создание, распространение и сбор информации, а также подавляющее большинство другой рутинной работы будет переводиться на искусственный интеллект. А вот стратегия останется за человеком. В Украине есть необходимые условия и кадровый потенциал для того, чтобы обеспечение информационной безопасности на уровне социальных сетей осуществлялось на должном уровне. Следует максимально сконцентрировать интеллектуальный и материально-технический ресурс и определить правильную стратегию развития.