Мережева зброя масового ураження: технології та людський фактор

https://racurs.ua/ua/1417-suchasna-merejeva-zbroya-masovogo-urajennya-tehnologiyi-ta-ludskyy-faktor.htmlРакурсСьогодні в житті будь-якого цивілізованого суспільства є два типи мережевих структур — мережі офлайн та мережі онлайн. Перші (офлайн) мають місце в реальному світі та будуються на основі вербальних, невербальних, візуальних і тактильних комунікацій, для них базовою технологією є нетворкінг (networking). Другі (онлайн) розгортають свою діяльність у віртуальному просторі — мережі Інтернет, у форматі технології web 2.0 та web 3.0, це так званий соціальний медіамаркетинг (SMM).

Говорячи про інтернет та його можливості, передусім хочу застерегти від зайвої міфологізації або демонізації цього явища. Сучасні соціальні онлайн-мережі — це не казкова країна Оз, як намагаються намалювати певні користувачі, і не територія жахів, як вважають інші. Це площина, куди ми переносимо частину нашого життя. Хтось туди заходить глибоко, хтось поверхово — все залежить від того, наскільки людина реалізувала себе в реальному світі. Прямо пропорційна залежність — чим менше ти себе реалізував у реальному житті, тим більше ти йдеш у віртуальний світ.

Технології

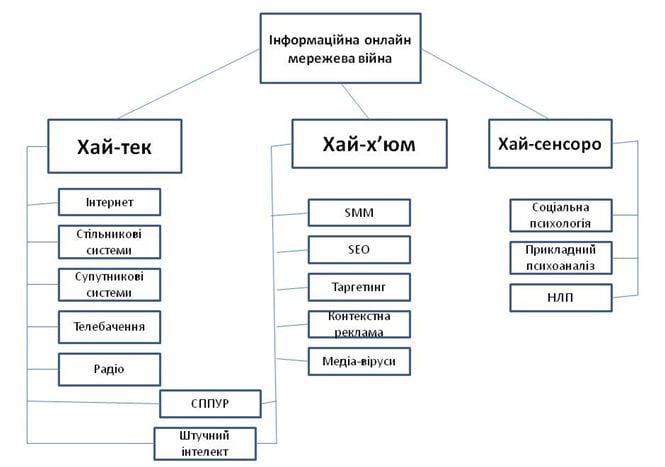

Сьогодні для забезпечення ефективних комунікацій, а в нашому випадку — військових дій у соцмережах необхідно розумітися на сучасних інноваційних технологіях. Умовно їх можна розбити на три групи. Перша — це технології хай-тек. Йдеться про високі цифрові технології забезпечення передавання даних, а саме про супутниковий зв'язок, інтернет, цифрові телебачення і радіо, стільниковий зв'язок. Друга — технології хай-х’юм. Це високі гуманітарні технології управління інформаційними процесами, до них можна віднести SMM, SEO, таргетовану рекламу, контекстну рекламу, медіавіруси. Третя — хай-сенсоро. Це психотехнології масового або індивідуального впливу, як от: соціальна психологія, прикладний психоаналіз, нейролінгвістичне програмування.

З огляду на те, що соціальні онлайн-мережі є продовженням тих процесів, що мають місце в реальному житті, там використовуються методи та інструменти, до яких ми вже звикли й дуже добре знаємо. От, скажімо, є така технологія OSINT — збирання інформації з відкритих джерел. В мережевому просторі вона дуже активно використовується й надає можливість збирати дані про дії та розташування противника. Зокрема, аналізуючи фото, тексти, відео, що розміщуються в персональних акаунтах учасників військових дій на Донбасі; працюють такі відомі українські волонтерські структури, як InformNapalm або «Інформаційний спротив».

Також у соціальних мережах використовується ще одна дуже специфічна технологія збирання важливої інформації шляхом створення мережі інформаторів через об’єднання у локальну мережу акаунтів спостерігачів, що прямо або опосередковано надають необхідні дані.

Кроти, боти й тролі

Почнемо з ботів. Боти у соціальних онлайн-мережах — це специфічні комп’ютерні програми, головним завданням яких є проникнення в певне середовище (групи, пабліки, мережеві сторінки, персональні контакти) шляхом маскування під типового представника цього середовища. Мета — виконання специфічних завдань. Такими завданнями можуть бути розміщення коментарів у дискусіях під постами та на форумах, поширення певних інформаційних матеріалів (тексти, картинки, фото, відео). Вони відносяться до технологій web 2.0 і є типовим прикладом штучного інтелекту. На жаль або на щастя, вони поки що не настільки досконалі. Навіть не дуже досвідчений фахівець зможе їх ідентифікувати за шаблонністю дій, фраз, реакцій та інших операцій, які вони виконують.

Наступний капосний елемент у соцмережах — тролі. Вони представлені типовими акаунтами (сторінками) реальних або в переважній більшості замаскованих інформаційних бійців. Тобто це віртуальна особа, яка діє в соцмережах — пише пости, розміщує фото, картинки, ролики, бере участь у дискусіях під постами. Їх ще іноді називають кремлеботами або порохоботами. Слід зазначити, що один професійний троль може вести в середньому 30–40 акаунтів. Маючи на одному такому акаунті десь від 300 до 500 френдів, можна отримати доступ до 9–20 тис. інших користувачів. І це тільки одна людина, точніше — один троль.

За попередніми розрахунками, сьогодні проти нас із російського боку працює в середньому близько 5 тис. професійних тролів. Гіпотетично разом це може забезпечити пряме враження до 36–100 млн користувачів. Таким чином можна накрити не тільки Україну, але і Європу, та ще й Америці залишиться! І це якщо тільки застосовувати розміщення шкідливого повідомлення в акаунті. А якщо поширювати повідомлення у групах, пабліках, мережевих сторінках та на форумах, відправляти персонально, то це вже масове ураження. Саме тому інформаційну зброю, зокрема у соціальних онлайн-мережах, можна прирівняти до зброї масового враження.

Типовим прикладом діяльності ботів є експеримент, який Microsoftпровела кілька років тому. Програмісти компанії створили у Twitter акаунт підлітка під ніком TOY на основі програмного забезпечення, що дає можливість вивчати навколишнє середовище та навчатися. Через добу акаунт «підлітка», зібравши все, що знайшов у мережі, перетворився на гомофоба, расиста, сексуально стурбованого неврастеніка.

Сьогодні найчастіше ботів у соцмережах використовують для прокачки (наповнення інформацією та поповнення списку френдів) акаунтів тролів. Створивши пару сотень акаунтів, за допомогою програми ви можете здійснювати потужні вкиди інформації у вигляді чуток, фейків, дезінформації та інших шкідливих видів контенту. Також боти використовують роботу з поширення коментарів у популярних постах та на форумах у вигляді типових фраз, посилань на статті, мемів, роликів.

Великий недолік ботів — шаблонність дій та фраз. Поки що жодна програма не змогла подолати тест Алана Т’юрінга — діяти абсолютно так, як звичайна людина, щоб не можна було відрізнити.

Типовим, можна сказати хрестоматійним прикладом дії тролів, що працюють в ручному форматі, без програмного забезпечення, є медіаімперія такого персонажа, як Степан Мазур. Під цим ніком ховався російський інформаційний диверсант Сергій Жук. Цей фахівець створив потужну мережеву структуру з найбільш популярних в Україні соціальних мереж, форумів, блогів, прив’язався до провідних порталів і активно просував ідею третього майдану в 2015 році.

Степана Мазура викрили доволі легко. Він особливо не ховався, і за його ІР-адресою вдалося встановити, що діяв він безпосередньо в Москві.

-->.jpg) -->

-->

Хотів би звернути увагу на маркери, за якими можна вирахувати типового, навіть добре замаскованого троля.

Насамперед такі персонажі вельми галасливі, якщо можна так сказати. Вони дуже багато й активно постять у своїх акаунтах патріотичні гасла, відповідного змісту картинки та ролики. Часто пишуть про зраду, про те, що все пропало, закликають на хрестовий похід проти ворога. Тобто активно висловлюють свою лояльність щодо офіційної позиції більшості певної мережевої зони. Головним їхнім завданням є викликати емоції, переважно негативні — вивести опонента з рівноваги, залякати, роздратувати, накрутити проти когось або чогось. Такі персонажі не цураються ненормативної лексики.

Також такі особистості мають зазвичай несправжні ніки та аватарки — тобто імена та персональні зображення. Це можуть бути «Іван Козак», або «Бендеровець», або ще щось такого ж типу з відповідними зображеннями. Вони майже не мають персональних фотоальбомів. Реєструються тільки в тематичних групах, пов’язаних із цільовим поширенням контенту. Доволі часто вони закривають свої профілі від сторонніх, іноді взагалі важко зрозуміти, жінка це чи чоловік.

Крім того, головною ознакою таких тролів є вузьке тематичне спрямування їхніх постів. Вони цікавляться лише політикою.

Досвідчений фахівець викриває таких диверсантів із першого погляду. Якщо ретельно придивитися, то й звичайна людина дуже швидко може навчитися їх ідентифікувати.

Гібридна агресія

Умовно кажучи, російська гібридна агресія, зокрема інформаційна війна проти України, здійснювалася в три етапи. Перший — 1991–2013 роки (розподіл Чорноморського флоту, газові війни, конфлікт навколо Тузли тощо). Другий — з листопада 2013 року по квітень 2014-го (організація референдуму з відокремлення Криму від України та приєднання його до Росії). Третій — з літа 2014 року й по теперішній час — війна на Донбасі.

Гібридна агресія, яку ми відчули на собі, — це здійснення комплексного тиску за допомогою економічних, культурних, політичних, інформаційних і, звичайно, військових засобів однієї сторони конфлікту на іншу.

Ясна річ, що інформаційна зброя, яка використовується у соцмережах, не вбиває в прямому розумінні цього слова, фізично. Втім, наслідки її застосування є набагато небезпечнішими за фізичне поранення, бо інформаційна зброя вражає свідомість, бойовий дух, моральні установки. А без цих складових немає гарного військовослужбовця.

Уявіть собі таку ситуацію. Ви перебуваєте на бойовому чергуванні, на опорному пункті, або у складі диверсійно-розвідувальної групи висуваєтесь на завдання, або виконуєте ще якусь військову роботу. А перед цим ви начиталися у соцмережах, як все погано в економіці, що наші західні союзники нас зрадили, про тотальну корупцію й таке інше. На додаток ще й поспілкувалися у коментарях або приватній бесіді з якимись «всепропальщиками» або відвертими тролями, які вас накрутили, зіпсували настрій, викликали сумніви щодо того, чи варто взагалі робити те, що ви робите. Скажіть, будь ласка, вплине це на те, як ви робитиме свою справу? Ще й як!

Прикладів можна навести чимало. Зокрема, під час битви під Дебальцевим внаслідок ретельної роботи відповідних російських структур було зафіксовано випадки, коли наші військовослужбовці залишали бойові позиції, відмовлялися виконувати накази командирів. Згадаймо 2014 рік, коли три сотні нацгвардійців із військової частини в Нових Петрівцях без дозволу залишили розташування військової частини та прийшли до Києва під Адміністрацію президента та Міноборони. Згодом було встановлено, хто і як працював із нашими військовослужбовцями.

Особиста інформаційна безпека

Керівним органам Збройних сил та Міністерству оборони можна порадити включити в курс підготовки військовослужбовців принаймні одне лекційне заняття на цю тему. Навчити їх розуміти та розпізнавати інформаційні атаки та вміти протистояти їм хоча б на базовому рівні.

А військовослужбовцям радив би дотримуватися кількох простих правил:

1. Дуже обережно ставитися до нових френдів, що пропонують вам дружбу в соцмережах, особливо до тих, кого ви не знаєте особисто. Слід перевіряти, чи не троль це.

2. Критично ставитися до будь-якої, особливо сенсаційної інформації в соціальних мережах.

3. Будь-яку важливу або сенсаційну інформацію перевіряти щонайменше у трьох додаткових джерелах. Бажано, щоб ці джерела були надійні, перевірені, не із соціальних мереж.

4. Не поспішати поширювати навіть дуже цікаву інформацію. Надто якщо це стосується бойових дій. Це може бути фейком, або ситуація швидко зміниться.

5. Не робити геоприв’язок у своїх постах, селфі з військовою технікою (особливо маркованою), зброєю. Не можна фотографуватися та знімати інших військовослужбовців на фоні місцевості, де чітко визначаються географічні прив’язки або оборонні споруди.

6. Перебуваючи на відстані до 10 км від лінії фронту краще взагалі не користуватися смартфонами й телефонами. Сучасні засоби РЕБ (радіоелектронна боротьба) вираховують розташування військовослужбовців за випромінюванням їхніх гаджетів. Окрім іншого це ще й гарний засіб наведення артилерії.

7. Не передавати, навіть через особисте листування у соцмережах або месенджери Facebook, Telegram та інші, фото, інформацію про військові справи навіть своїм рідним та знайомим. Акаунти можуть бути зламані, а інформація використана противником.

Інформаційні війни у соціальних онлайн-мережах були, є і будуть високотехнологічними. Тому сьогодні головну увагу, зокрема, нашому військовому відомству, слід приділити розвитку стратегічних комунікацій та підготовці відповідних кадрів.

Інформаційна війна майбутнього буде дедалі більш автоматизованою. Створення, поширення і збирання інформації, а також переважна більшість іншої рутинної роботи перекладатиметься на штучний інтелект. А от стратегія залишатиметься за людиною. В Україні є необхідні умови та кадровий потенціал для того, щоб забезпечення інформаційної безпеки на рівні соціальних мереж було здійснено на належному рівні. Слід максимально сконцентрувати інтелектуальний та матеріально-технічний ресурс та визначити правильну стратегію розвитку.